Einführung

Willkommen zurück! Kryptowährung ist eine erstaunliche finanzielle Möglichkeit für Investoren jeder Stufe, aber es ist auch wichtig, starke Sicherheitsmaßnahmen zu haben. Krypto-Nutzer sind gefährlichen Online-Bedrohungen ausgesetzt. Wenn Sie Ihr Investmentportfolio aufbauen oder Krypto-Transaktionen durchführen möchten, sollten Sie sich zunächst mit diesen Bedrohungen vertraut machen. Wir haben in vergangenen Lektionen Sicherheitsprinzipien für Ihre Krypto-Wallet behandelt, aber es gibt weit mehr Schwachstellen, die berücksichtigt werden müssen.

Diese umfassende Lektion wird mehrere gängige Krypto-Bedrohungen aufschlüsseln – einschließlich der kreativsten, ausgefeiltesten und heimtückischsten. Sie werden auch fortgeschrittene Sicherheitsmaßnahmen zur Vorbeugung und Bekämpfung dieser böswilligen Angriffe erlernen. Mit diesen Strategien verfügen Sie über das Wissen, um Ihre Krypto-Bestände und Konten sicher zu halten.

Fortgeschrittene Bedrohungen verstehen

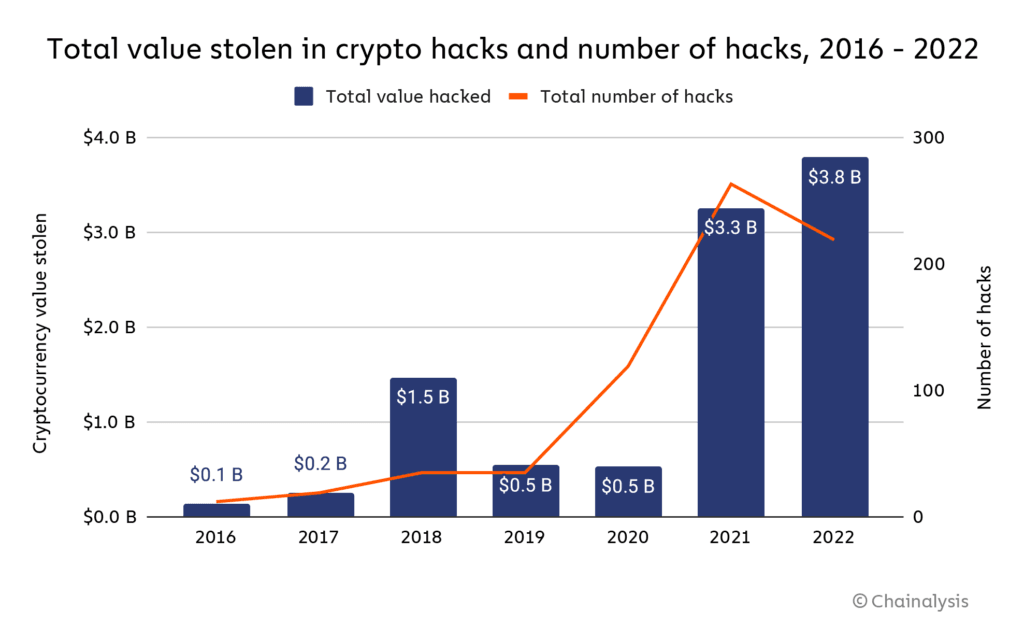

Da Kryptowährung immer populärer wird, werden auch die Krypto-Bedrohungen immer ausgefeilter. Cyberkriminelle sind darauf aus, Ihre Kryptowährung zu stehlen; allein im Jahr 2023 wurden rund 1,7 Milliarden Dollar in Krypto gestohlen. Der überwiegende Teil des Diebstahls (95%) erfolgte durch Hackerangriffe. Im Jahr 2022 war die Zahl sogar noch höher – mit 3,8 Milliarden Dollar, die durch Hacking gestohlen wurden.

Es ist entscheidend, stets wachsam gegenüber potenziellen Sicherheitslücken und Schwachstellen zu bleiben. Dies ist besonders relevant aufgrund der Natur von Krypto. Da Krypto-Transaktionen nicht nachverfolgbar sind und ihre Systeme dezentralisiert sind, ist es viel schwieriger, Gelder wiederherzustellen. Cyberkriminelle suchen nach Wallet-Sicherheitslücken und Systemschwachstellen und nutzen sogar Manipulation, um Zugang zu den Geldern der Nutzer zu erhalten. Um diese Angriffe zu bekämpfen, müssen Nutzer einen vielschichtigen Ansatz verfolgen.

- Starke Sicherheitsmaßnahmen: Krypto-Investoren können fortgeschrittene Sicherheitsmaßnahmen wie Verschlüsselung, Zwei-Faktor-Authentifizierung und Sicherheitsaudits nutzen.

- Bildung: Nutzer müssen über gängige Bedrohungen, Best Practices und aktuelle Nachrichten auf dem Laufenden bleiben.

- Austausch: Oft zielen Hacker gleichzeitig auf mehrere Nutzer derselben Kryptowährung ab. Indem Sie mit Ihrer Krypto-Community in Kontakt bleiben und Erfahrungen austauschen, können Nutzer sicherstellen, dass sie wachsam und proaktiv gegen Bedrohungen bleiben.

Anatomie eines Angriffs

Um genau zu veranschaulichen, wie Hacking und Sicherheitsverletzungen auftreten, machen wir eine tiefgehende Analyse der Anatomie eines Kryptowährungsangriffs. Während viele die größten Cyberangriffe auf massive Krypto-Organisationen kennen, sieht eine Sicherheitsbedrohung für einzelne Trader anders aus.

Ein großartiges Beispiel findet sich in einer Geschichte, die von Raman Shalupau geteilt wurde, einem Krypto-Enthusiasten und Gründer von Crypto Jobs List. Im Jahr 2020 richtete Shalupau das brandneue MacBook Pro ein, das er einen Tag zuvor gekauft hatte. Am Morgen danach erhielt er eine Nachricht – jemand Neues hatte sich in sein Telegram-Konto eingeloggt.

Dann erhielt er eine E-Mail, dass sich jemand in sein Yahoo-Konto eingeloggt und das Passwort geändert hatte. Kurz danach loggte sich der Hacker in sein Gmail-Konto ein und synchronisierte seinen Chrome damit. Minuten später gelangte der Hacker auch in sein Apple-Konto. Dann erreichte der Hacker sein ultimatives Ziel: Shalupaus Krypto-Wallets. Er beobachtete, wie der Hacker 3.000 Dollar in ETH, WBTC, UNIs und anderen digitalen Vermögenswerten übernahm.

Wie ist das passiert und was ist schiefgelaufen?

All dies geschah innerhalb weniger Stunden! Wäre Shalupau an diesem Morgen nicht an seinen Geräten gewesen, hätte er den Hack nicht einmal bemerkt. Wie genau gelangte der Hacker an seine Login-Informationen? Wie umging er seine 2FA?

1. Er untersuchte den Fall und stellte schnell fest, dass einige seiner alten Hot-Krypto-Wallets auf iCloud gespeichert waren.

2. Einige der privaten Schlüssel waren als passwortgeschützte Notizen in Apple Notes gespeichert.

3. Einige Passwörter waren gespeichert und einige als einzelne Dateien.

Es ist möglich, dass Diebe in Shalupaus Wallets einbrachen, indem sie exportierte Passwörter aus seinem Google Chrome nutzten, während Shalupaus neues MacBook im Ruhemodus war.

Diese Hacker zielten auf eine bestimmte Schwachstelle ab – sie griffen genau in dem Moment an, als Shalupau sein neues Gerät einrichtete. Obwohl Shalupau 2FA für sein Apple-Konto eingerichtet hatte, konnten diese Hacker sie dennoch umgehen. Die wichtigsten Erkenntnisse? Speichern Sie niemals Ihre privaten Krypto-Informationen auf einem Online-Konto, das anfällig für Hacking ist, und richten Sie immer 2FA ein – auf jedem Konto.

Weitere Krypto-Betrugsmaschen, auf die man achten sollte

Pump-and-Dumps: Dieser Betrug wird oft von einem Team von Personen durchgeführt, die eine neue „aufstrebende" Kryptowährung vermarkten. Nachdem sie riesige Ergebnisse versprochen und Aufsehen erregt haben, treiben sie den Wert der Kryptowährung künstlich in die Höhe, um Investoren anzulocken. Sie verkaufen dann zum Höchstpreis und lassen die digitale Währung fallen, was den anderen Investoren massive Verluste verursacht.

Gefälschte ICOs: Betrüger bewerben häufig gefälschte Initial Coin Offerings, bei denen Gelder gesammelt werden, um ein Krypto-Projekt auf den Weg zu bringen. Sie gehen so weit, professionelle Websites, offizielle Pläne und sogar Whitepapers zu erstellen, um Investoren zu überzeugen.

Gefälschte Wallets: Das Herunterladen von Wallet-Software ist unter Krypto-Investoren üblich, aber Betrüger können dies als Werkzeug nutzen. Sie können tatsächliche, ansonsten legitime Software mit Code versehen, der Ihre Transaktionen umleitet. Wenn Sie Krypto senden oder empfangen, werden die Gelder stattdessen an die Wallet des Angreifers gesendet.

Festungsverteidigungen aufbauen

Burgen werden mit starken Verteidigungsanlagen gebaut, um den Feind fernzuhalten – Wassergräben, riesige Mauern und Wachtürme. Stellen Sie sich Ihre Kryptowährungs-Vermögenswerte als den Schatz in Ihrer Burg vor; befestigt mit vielen Sicherheitsmaßnahmen. Sie müssen jeden Teil Ihrer Burg stark halten, einschließlich Ihrer Krypto-Wallet(s), Börsenplattform-Konto/Konten, jedes Ihrer Geräte und aller verwandten Online-Konten oder Plattformen. Dies schließt Ihre E-Mail, Ihren Browser und sogar Social-Media-/Messaging-Konten ein.

Der erste Schritt beim Bau Ihrer Festung ist, sich mit potenziellen Bedrohungen vertraut zu machen, was Sie gerade tun! Sobald Sie wissen, wogegen Sie kämpfen, können Sie herausfinden, wie. Hier sind einige der besten praktischen Tipps, die Sie jetzt umsetzen können, um sicher zu bleiben:

- Überprüfen Sie alle Krypto-Informationen, die Sie finden, unabhängig. Folgen Sie nur vertrauenswürdigen Quellen, wie seriösen, regulierten Krypto-Organisationen.

- Verwenden Sie verifizierte Software und Plattformen. Stellen Sie sicher, dass Sie auf deren offizieller URL, Anwendung oder Seite sind. Laden Sie niemals Software aus einer inoffiziellen Quelle herunter.

- Aktivieren Sie 2FA (Zwei-Faktor-Authentifizierung) auf allen Konten.

- Speichern Sie Ihre Informationen, wie private Schlüssel und Seed-Phrasen, auf Offline-Quellen (Cold Storage), oder nur auf seriösen Online-Plattformen mit starken Sicherheitsmaßnahmen.

- Anonymisieren Sie Ihre Transaktionen. Auch wenn Kryptowährung bereits dezentralisiert ist und nicht mit Ihrer Identität verbunden ist, gibt es mehrere Schritte, die Sie unternehmen können, um die Anonymität zu wahren. Eine Möglichkeit besteht darin, Dienste zu mischen – kombinieren Sie Ihre Transaktionen auf mehreren Börsen und Wallets. Eine weitere besteht darin, VPNs zu verwenden, um Ihre IP verborgen zu halten und Ihre Internetverbindung zu sichern.

Warnsignale, die Sie kennen müssen

Wenn Sie eines dieser Szenarien entdecken, sind es Warnsignale und sollten Sie auf eine betrügerische Situation aufmerksam machen.

- Unrealistische Versprechen und anonyme Teams: Betrügereien versprechen oft riesige Ergebnisse und hohe Gewinne mit wenig faktischen Daten als Beleg. Wenn etwas zu gut klingt, um wahr zu sein, untersuchen Sie genauer, warum. Viele Betrügereien sind nicht transparent bezüglich ihres Teams, ihrer Technologie oder ihrer Prozesse – stellen Sie diese Fragen, um ihre Legitimität herauszufinden.

- Druck zum Handeln: Wenn jemand Sie unter Druck setzt, schnell zu handeln, ist das verdächtig. Selbst wenn Ihre Gelder gefährdet wären, hätten Sie genug Zeit, das Problem ordnungsgemäß zu recherchieren und den Support um Hilfe zu bitten.

- Unaufgeforderte Angebote: Cyberkriminelle bewerben ihre Betrügereien oft in sozialen Medien oder über Websites und wenden sich sogar direkt an Personen. Wenn Sie unaufgeforderte Angebote von einer inoffiziellen Gruppe oder Person erhalten, bleiben Sie wachsam.

- Unregulierte Organisationen: Betrügereien operieren auf unregulierten, unkontrollierten Plattformen oder in Regionen mit weniger staatlichen Schutzmaßnahmen. Echte Krypto-Organisationen sind transparent darüber, welchen regulatorischen Rahmen sie haben.

Die „Anti-Social-Engineering"-Taktiken

Social Engineering ist eine Taktik, die viele Cyberkriminelle nutzen, um Zugang zu Ihren Konten zu erhalten. Es beschreibt, wie Hacker das Verhalten, die Emotionen und die Überzeugungen von Menschen gegen sie einsetzen. Lassen Sie uns die häufigsten Social-Engineering-Betrügereien und die praktischen Methoden zu ihrer Vermeidung aufschlüsseln.

Ködern: Köderangriffe nutzen die Gier oder Neugier einer Person aus. Ein sehr populäres Beispiel ist das Versprechen von Reichtum – wie E-Mails, die sagen, Sie hätten eine kostenlose Belohnung gewonnen. In der Krypto-Welt könnten diese Betrügereien sagen, dass Sie berechtigt sind, kostenlose Krypto zu erhalten, mit einem beigefügten Hyperlink oder einer Datei. Sobald Sie auf diesen infizierten Anhang klicken, wird Malware auf Ihrem Gerät installiert.

Phishing: Phishing-Betrügereien zielen oft auf Ihre Angst (oder Ihr Vertrauen). Viele Phisher geben sich als ein vertrauenswürdiges Unternehmen aus, wie z.B. die Krypto-Handelsplattform, die Sie nutzen. Sie könnten Ihnen eine Nachricht senden, dass Ihr Konto kompromittiert ist, und Sie bitten, Ihr Passwort zurückzusetzen. Sobald Sie Ihre Informationen auf ihrer gefälschten Website eingeben, verwenden sie diese, um Ihre Konten anzugreifen.

Scareware: Dieser Betrug nutzt ebenfalls Angst aus – normalerweise mit einer falschen Drohung, dass Ihr Konto oder Gerät kompromittiert ist. Sie versuchen, Sie dazu zu bringen, Software zu installieren oder einen Button zu klicken, um das Problem zu „beheben", und behaupten, es gäbe schlimme Konsequenzen, wenn Sie es nicht tun.

Erpressung: Dieser Betrug nutzt sensible Informationen einer Person aus. Er kann beinhalten, dass der Betrüger sich als jemand anderes ausgibt, um kompromittierende Fotos oder andere persönliche Daten zu erlangen. Wenn das Opfer keine Gelder sendet, drohen sie, diese Materialien an Familienmitglieder, Arbeitgeber und andere des Opfers zu senden. Auch wenn dies beängstigend ist, ist es am besten, nicht mit dem Erpresser zu interagieren oder ihm Krypto zu senden. Stattdessen dokumentieren Sie alle Drohungen, antworten Sie nicht, überprüfen Sie die Sicherheit aller Ihrer Konten und persönlichen Informationen und schalten Sie die Behörden ein.

Pretexting: Dieser Angriff ist besonders bösartig; er baut eine Art Vertrauensbeziehung auf, um die Informationen einer Person auszunutzen. Sie können sich als potenzieller Arbeitgeber, Berater oder Beamter ausgeben und Sie nach persönlichen Daten fragen, um Ihre Identität zu „verifizieren". Eine weitere häufige Pretexting-Masche ist es, vorzugeben, eine romantische Beziehung mit dem Opfer einzugehen. Der Betrüger gibt sich oft als jemand anderes aus, um eine starke Verbindung aufzubauen, erstellt dann einen falschen Notfall und fordert Ihre Krypto-Gelder an.

Bleiben Sie wachsam (für immer)

Der Schutz vor diesen Sicherheitsbedrohungen ist eine fortlaufende Reise! Selbst nachdem Sie Ihre Datenschutzmaßnahmen eingerichtet haben, ist es entscheidend, wachsam gegenüber sich entwickelnden Bedrohungen zu bleiben. Recherchieren Sie neue Betrugs- und Hacking-Techniken, bleiben Sie über die Erfahrungen anderer informiert und überprüfen Sie regelmäßig die Sicherheit Ihrer Konten. Um auf dem neuesten Stand zu bleiben, können Sie routinemäßig eine umfassende Sicherheitscheckliste durchgehen, um sicherzustellen, dass Sie Best Practices befolgen. Die oben genannten Tipps sind eine großartige Ressource, aber Sie können auch diese Checkliste von Chainsec nutzen. Krypto-Investoren sollten auch die besten Sicherheits- und Schutz-Tools für ihre Finanzstrategien recherchieren; Hacken und Echidna sind nur zwei Beispiele!

Kurs 2.3: Fazit

Die Welt der Kryptowährung ist voll von erstaunlichen Möglichkeiten für finanziellen Gewinn und technologische Innovation, aber sie ist auch gefährlich. Wenn sowohl Risiko als auch Belohnung hoch sind, müssen Investoren Sicherheit über alles stellen.

Ihr Engagement für den Schutz Ihrer Vermögenswerte und Konten wird als Ihre stärkste Waffe gegen Cyberkriminelle dienen. Wir haben die vielen Arten gängiger Betrügereien und Sicherheitsschwachstellen erkundet und sogar ein reales Beispiel eines Angriffs analysiert. Durch diesen Leitfaden haben wir genau aufgeschlüsselt, wie Sie ein wachsamer Krypto-Investor werden und leistungsstarke Sicherheitsverteidigungen aufbauen können.