Inleiding

Welkom terug! Cryptovaluta is een geweldige financiële kans voor beleggers op elk niveau, maar het is ook van vitaal belang om sterke beveiligingsmaatregelen te treffen. Crypto-gebruikers zijn kwetsbaar voor gevaarlijke online bedreigingen. Bij het opzetten van je beleggingsportefeuille of het voorbereiden van cryptotransacties, moet je eerst vertrouwd raken met deze bedreigingen. We hebben in eerdere lessen beveiligingsprincipes voor je cryptoportemonnee behandeld, maar er zijn veel meer kwetsbaarheden die aandacht verdienen.

Deze uitgebreide les zal meerdere veelvoorkomende cryptobedreigingen uiteenzetten - inclusief de meest creatieve, geavanceerde en verraderlijke. Je leert ook geavanceerde beveiligingsmaatregelen om deze kwaadaardige aanvallen te voorkomen en te bestrijden. Met deze strategieën ben je gewapend met de kennis om je cryptobezittingen en accounts veilig te houden.

Geavanceerde bedreigingen begrijpen

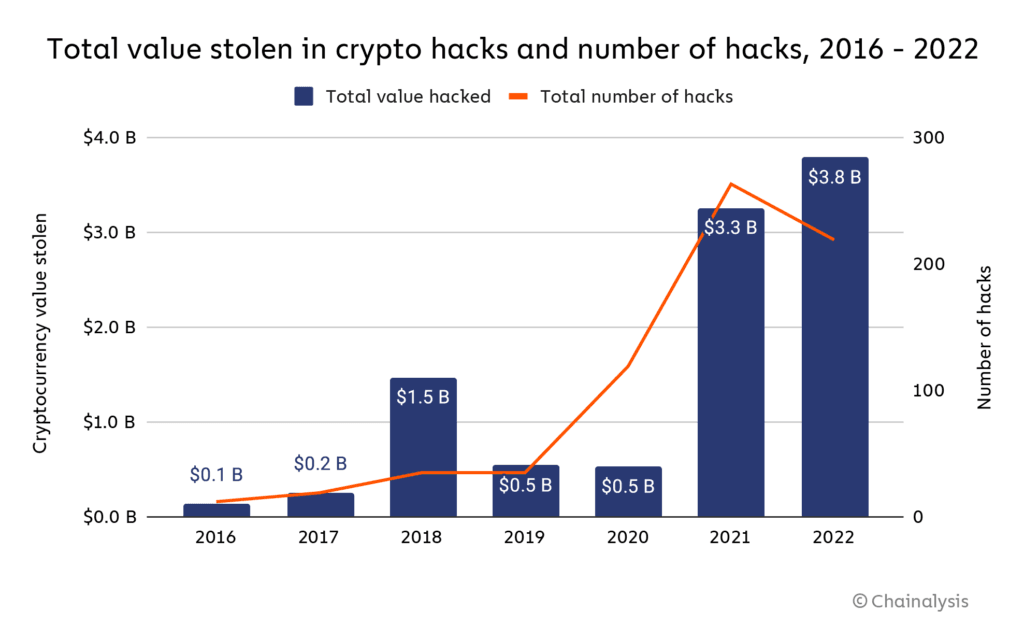

Naarmate cryptovaluta steeds populairder wordt, worden cryptobedreigingen ook steeds geavanceerder. Cybercriminelen zijn vastbesloten om je cryptovaluta te stelen; alleen al in 2023 werd er ongeveer $1,7 miljard aan crypto gestolen. De overgrote meerderheid van de diefstal (95%) vond plaats via hackingaanvallen. In 2022 was het bedrag nog hoger - met $3,8 miljard gestolen via hacking.

Het is cruciaal om hyperwaakzaam te blijven voor mogelijke beveiligingsinbreuken en kwetsbaarheden. Dit is vooral relevant vanwege de aard van crypto. Aangezien cryptotransacties niet traceerbaar zijn en hun systemen gedecentraliseerd, is het veel moeilijker om fondsen terug te krijgen. Cybercriminelen zoeken naar portemonnee-inbreuken en systeemkwetsbaarheden en gebruiken zelfs manipulatie om toegang te krijgen tot fondsen van gebruikers. Om deze aanvallen te bestrijden, moeten gebruikers een veelzijdige aanpak hanteren.

- Sterke beveiligingsmaatregelen: Crypto-investeerders kunnen geavanceerde beveiligingsmaatregelen gebruiken, zoals versleuteling, tweefactorauthenticatie en beveiligingsaudits.

- Educatie: Gebruikers moeten op de hoogte blijven van veelvoorkomende bedreigingen, best practices en recent nieuws.

- Delen: Vaak richten hackers zich op meerdere gebruikers van dezelfde crypto tegelijkertijd. Door contact te houden met je cryptocommunity en ervaringen te delen, kunnen gebruikers ervoor zorgen dat ze waakzaam en proactief blijven tegen bedreigingen.

De anatomie van een aanval

Om precies te illustreren hoe hacking en beveiligingsinbreuken plaatsvinden, doen we een diepgaande analyse van de anatomie van een cryptovaluta-aanval. Terwijl velen weten van de grootste cyberaanvallen op grote crypto-organisaties, ziet een beveiligingsbedreiging voor individuele handelaren er anders uit.

Een goed voorbeeld is een verhaal gedeeld door Raman Shalupau, een crypto-enthousiast en oprichter van Crypto Jobs List. In 2020 stelde Shalupau de gloednieuwe Macbook Pro in die hij de dag ervoor had gekocht. De ochtend na de installatie ontving hij een bericht - iemand had ingelogd op zijn Telegram-account.

Daarna ontving hij een e-mail dat iemand had ingelogd op zijn Yahoo-account en het wachtwoord had gewijzigd. Direct daarna logde de hacker in op zijn Gmail-account en synchroniseerde zijn Chrome ermee. Minuten later kreeg de hacker ook toegang tot zijn Apple-account. Vervolgens bereikte de hacker zijn ultieme doel: de cryptoportemonnees van Shalupau. Hij keek toe hoe de hacker $3.000 aan ETH, WBTC, UNI's en andere digitale activa overnam.

Hoe is dit gebeurd en wat ging er mis?

Dit alles gebeurde in slechts een paar uur! Als Shalupau die ochtend niet bij zijn apparaten was geweest, zou hij zich niet eens bewust zijn geweest van de hacking. Dus hoe kreeg de hacker precies zijn inloggegevens? Hoe omzeilden ze zijn 2FA?

1. Hij onderzocht het en realiseerde zich snel dat sommige van zijn oude hot cryptoportemonnees waren opgeslagen op iCloud.

2. Sommige privésleutels waren opgeslagen als met wachtwoord beveiligde notities in Apple Notities.

3. Sommige wachtwoorden waren opgeslagen en sommige als afzonderlijke bestanden.

Het is mogelijk dat dieven inbraken in de portemonnees van Shalupau, met behulp van geëxporteerde wachtwoorden uit zijn Google Chrome, terwijl de nieuwe Macbook van Shalupau in slaapstand was.

Deze hackers richtten zich op een specifieke kwetsbaarheid - ze vielen aan op het precieze moment dat Shalupau zijn nieuwe apparaat instelde. Hoewel Shalupau 2FA had ingesteld voor zijn Apple-account, konden deze hackers het toch omzeilen. De belangrijkste lessen? Sla je privé crypto-informatie nooit op in een online account dat kwetsbaar is voor hacking, en stel altijd 2FA in - op elk account.

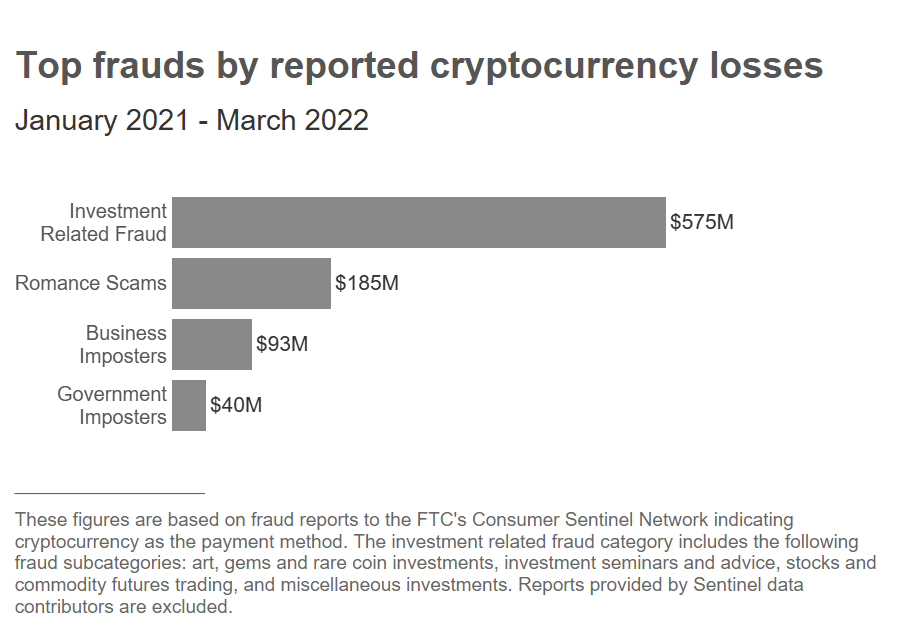

Andere crypto-oplichting om op te letten

Pump-and-dumps: Deze oplichting wordt vaak uitgevoerd door een groep mensen, die een nieuwe 'opkomende' crypto op de markt brengen. Na het beloven van enorme resultaten en het genereren van opwinding, blazen ze de waarde van de crypto kunstmatig op om mensen te laten investeren. Ze verkopen vervolgens op het piekvmoment en verlaten de digitale munt, wat enorme verliezen veroorzaakt voor andere investeerders.

Nep-ICO's: Oplichters promoten vaak valse initial coin offerings, waarbij fondsen worden ingezameld om een cryptoproject van de grond te krijgen. Ze gaan zo ver dat ze professionele websites, officiële plannen en zelfs whitepapers maken om investeerders te overtuigen.

Nep-portemonnees: Het downloaden van portemonnee-software is gebruikelijk onder crypto-investeerders, maar oplichters kunnen dit als instrument gebruiken. Ze kunnen daadwerkelijke, anders legitieme software voorzien van code die je transacties omleidt. Als je crypto verzendt of ontvangt, worden de fondsen in plaats daarvan naar de portemonnee van de aanvaller gestuurd.

Een fort bouwen als verdediging

Kastelen zijn gebouwd met sterke verdedigingswerken om de vijand buiten te houden - slotgrachten, enorme muren en uitkijktorens. Beschouw je cryptovaluta-activa als de schat in je kasteel; versterkt met veel beveiligingsmaatregelen. Je moet elk deel van je kasteel sterk houden, inclusief je cryptoportemonnee(s), beurs-platformaccount(s), elk van je apparaten en alle gerelateerde online accounts of platformen. Dit omvat je e-mail, browser en zelfs sociale media/berichtenaccounts.

De eerste stap bij het bouwen van je fort is het vertrouwd raken met mogelijke bedreigingen, wat je nu doet! Als je weet wat je bestrijdt, kun je ontdekken hoe. Hier zijn enkele van de beste praktische tips die je nu kunt implementeren om veilig te blijven:

- Verifieer onafhankelijk alle crypto-informatie die je tegenkomt. Volg alleen vertrouwde bronnen, zoals gerenommeerde, gereguleerde crypto-organisaties.

- Gebruik geverifieerde software en platformen. Zorg ervoor dat je op hun officiële URL, applicatie of pagina bent. Download nooit software van een onofficiële bron.

- Schakel 2FA in (tweefactorauthenticatie) op alle accounts.

- Sla je informatie, zoals privésleutels en zaadzinnen, op op offline bronnen (cold storage), of alleen op gerenommeerde online platformen met sterke beveiligingsmaatregelen.

- Anonimiseer je transacties. Hoewel cryptovaluta al gedecentraliseerd is en niet gekoppeld aan je identiteit, zijn er meerdere stappen die je kunt nemen om anonimiteit te behouden. Een daarvan is het mixen van diensten - combineer je transacties op meerdere beurzen en portemonnees. Een andere is het gebruik van VPN's om je IP verborgen te houden en je internetverbinding te beveiligen.

Rode vlaggen die je moet leren herkennen

Als je een van deze scenario's tegenkomt, zijn het rode vlaggen die je moeten waarschuwen voor een frauduleuze situatie.

- Onrealistische beloften en anonieme teams: Oplichting belooft vaak enorme resultaten en hoge winsten met weinig feitelijke gegevens om ze te onderbouwen. Als het te mooi lijkt om waar te zijn, doe dan een diepgaand onderzoek om te achterhalen waarom. Veel oplichting is niet transparant over hun team, technologie of processen - stel deze vragen om hun legitimiteit vast te stellen.

- Druk om te handelen: Als iemand je onder druk zet om snel actie te ondernemen, is dat verdacht. Zelfs als je fondsen in gevaar waren, zou je genoeg tijd hebben om het probleem goed te onderzoeken en contact op te nemen met de klantenservice voor hulp.

- Ongevraagde aanbiedingen: Cybercriminelen promoten hun oplichting vaak op sociale media of via websites, en nemen zelfs rechtstreeks contact op met mensen. Als je ongevraagde aanbiedingen ontvangt van een onofficiële groep of individu, wees dan op je hoede.

- Ongereguleerde organisaties: Oplichting opereert op ongereguleerde, onbewaakte platformen, of in regio's met minder door de overheid opgelegde beschermingen. Echte crypto-organisaties zijn transparant over welk regelgevend kader ze hanteren.

De "Anti-Social Engineer" tactieken

Social engineering is een tactiek die veel cybercriminelen gebruiken om toegang te krijgen tot je accounts. Het beschrijft hoe hackers het gedrag, de emoties en de overtuigingen van mensen tegen hen gebruiken. Laten we de meest voorkomende social engineering-oplichting ontleden en de praktische methoden die je kunt gebruiken om ze te vermijden.

Lokaas: Lokaasaanvallen profiteren van iemands hebzucht of nieuwsgierigheid. Een zeer populair voorbeeld is de belofte van rijkdom - zoals e-mails die zeggen dat je een gratis beloning hebt gewonnen. In de cryptowereld kunnen deze oplichters zeggen dat je in aanmerking komt om gratis crypto te ontvangen met een hyperlink of bestand bijgevoegd. Zodra je op deze geïnfecteerde bijlage klikt, wordt malware op je apparaat geïnstalleerd.

Phishing: Phishing-oplichting richt zich vaak op je angst (of vertrouwen). Veel phishers doen zich voor als een vertrouwd bedrijf, zoals het cryptohandelsplatform dat je gebruikt. Ze sturen je misschien een bericht dat je account is gecompromitteerd en vragen je om je wachtwoord opnieuw in te stellen. Zodra je je informatie invoert op hun nepwebsite, gebruiken ze het om je accounts aan te vallen.

Scareware: Deze oplichting speelt ook in op angst - meestal met een valse bedreiging dat je account of apparaat is gecompromitteerd. Ze proberen je software te laten installeren of op een knop te klikken om het probleem te 'verhelpen', en beweren dat er ernstige gevolgen zijn als je dat niet doet.

Afpersing: Deze oplichting maakt misbruik van gevoelige informatie van een persoon. Het kan inhouden dat de oplichter zich voordoet als iemand anders om compromitterende foto's of andere persoonlijke gegevens te verkrijgen. Als het slachtoffer geen fondsen stuurt, dreigen ze deze materialen te sturen naar familieleden, werkgevers en anderen van het slachtoffer. Hoewel dit beangstigend is, is het het beste om niet in te gaan op de afperser of crypto te sturen. Documenteer in plaats daarvan al hun dreigingen, reageer niet, controleer de beveiliging van al je accounts en persoonlijke informatie, en schakel de autoriteiten in.

Pretexting: Deze aanval is bijzonder kwaadaardig; het opbouwen van een soort vertrouwensrelatie om iemands informatie te misbruiken. Ze kunnen zich voordoen als een potentiële werkgever, adviseur of functionaris en je vragen om persoonlijke gegevens om je identiteit te 'verifiëren'. Een andere veelvoorkomende pretexting-oplichting is het doen alsof ze een romantische relatie aangaan met hun slachtoffer. De oplichter doet zich vaak voor als iemand anders om een sterke band op te bouwen, creëert vervolgens een valse noodsituatie en vraagt om je cryptofondsen.

Blijf waakzaam (voor altijd)

Veilig blijven voor deze beveiligingsbedreigingen is een doorlopende reis! Zelfs na het instellen van je privacybeschermingsmaatregelen is het cruciaal om waakzaam te blijven tegen evoluerende bedreigingen. Onderzoek nieuwe oplichting- en hackingtechnieken, blijf op de hoogte van ervaringen van anderen en controleer regelmatig de beveiliging van je accounts. Om scherp te blijven, kun je routinematig een uitgebreide beveiligingschecklist doorlopen om er zeker van te zijn dat je best practices volgt. De tips die we hierboven bieden zijn een geweldige bron, maar je kunt ook deze checklist van Chainsec bekijken. Crypto-investeerders moeten ook de beste beveiligings- en beschermingstools onderzoeken voor hun financiële strategieën; Hacken en Echidna zijn slechts twee voorbeelden!

Cursus 2.3: Conclusie

Het land van cryptovaluta biedt geweldige kansen voor financiële winst en technologische innovatie, maar het is ook gevaarlijk. Wanneer zowel risico als beloning hoog zijn, moeten investeerders beveiliging boven alles stellen.

Je inzet om je activa en accounts te beschermen zal fungeren als je grootste wapen tegen cybercriminelen. We hebben de vele soorten veelvoorkomende oplichting en beveiligingskwetsbaarheden verkend, en zelfs een realistisch voorbeeld van een aanval ontleed. Via deze gids hebben we precies uiteengezet hoe je een waakzame crypto-investeerder kunt worden en krachtige beveiligingsverdedigingen kunt opzetten.